在2019年期内,CrowdStrike调查的情况中有36%较为普遍的是勒索病毒,毁灭性恶意程序或拒绝服务攻击攻击,这说明业务流程终断通常是网络犯罪分子的关键攻击目标。

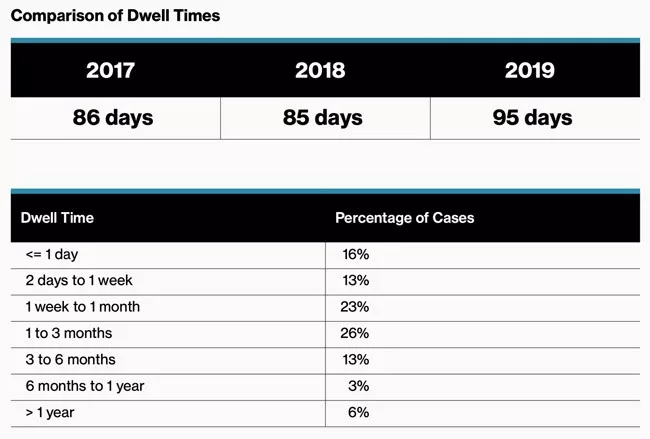

新的《 CrowdStrike服务报告》中的另一个特别注意的看到说明,停留時间从2018年的85天大幅度提升到2019年的均值95天,而2018年为85天。

这代表着敌人可以向防御者瞒报自身的行动更长的時间,而且机构依然欠缺加强网络防御力,避免运用和缓解网络风险性需要的技术性。

业务流程终断是关键攻击目标

第三方的让步可做为攻击的能量推力器。威胁参与者愈来愈多地将目标锁住在第三方服务提供商上,以危害其顾客并扩张攻击范畴。

攻击者将云基础设施建设即服务项目(IaaS)做为目标。伴随着攻击者提高其迅速而系统化搜集信息内容财产的工作能力,对于根据公共性云的基础架构的API密匙周边的威胁主题活动已越来越更具有目的性。

Mac如今显而易见处在网络抗争的十字准线。威胁参与者愈来愈多地看准macOS自然环境,根据远程服务器应用软件“改变现状”,并运用同一个机构中具备大量安全工具的Windows系统对比应用不那麼普遍的安全工具。

修复依然是一个问题。基本上环境卫生依然很重要,即使机构在修复层面已越来越更强,但使修复变成挑戰的要素却越来越更为繁杂。

如何配置防范措施会影响到其实效性。该汇报发觉很多机构无法运用她们早已具有的专用工具的作用。没法开启重要设定不但使机构易受攻击,并且使它们造成问题的归属感。

1-10-60标准

该汇报发觉,做到1-10-60标准的机构(在一分钟内监测到事情,十分钟内开展调研并在一小时内开展弥补)已经提升阻拦网络攻击者的机遇。可是,发觉绝大部分机构都会勤奋做到1-10-60的规范。

除开1-10-60标准以外,该汇报还带来了相关怎样对于现如今持续变动的威胁局势给予保障的手册,包含集成化下一代端点安全专用工具和积极对策以提高网络情况。

例如人工神经网络,行为分析和代管的威胁寻找精英团队之类的自主创新专用工具和对策可协助发觉网络刑事犯罪和动因,与此同时还能避免事情转变成违规操作。

CSO和CrowdStrike Services首席总裁Shawn Henry说:“强劲的网络安全性趋势最后取决于保证初期发觉,快速响应和迅速减轻的技术性,以使敌人始终无机遇毁坏您的业务流程。”